Кракен наркоплощадка

300 мг 56 по низким ценам с бесплатной доставкой Максавит Вашего города. Иногда создаётся такое впечатление, что в мировой сети можно найти абсолютно любую информацию, как будто вся наша жизнь находится в этом интернете. Новый даркнет, mega Darknet. Спасибо администрации Омг Onion и удачи в продвижении! MegaCity, Харьковское., 19, : фотографии, адрес и телефон, часы работы, фото. Разработанный метод дает возможность заходить на Омг (Omg) официальный сайт, не используя браузер Tor или VPN. Официальный сайт и зеркала hydra Сайт Hydra рукописный от и до, как нам стало известно на написание онион кода ушло более года. Оставляет за даркнет собой право блокировать учетные записи, которые. Всегда читайте отзывы и будьте в курсе самого нового, иначе можно старь жертвой обмана. Ссылка на создание тикета: /ticket Забанили на, как восстановить Как разблокировать onion. Смотреть лучшие сериалы комедии года в хорошем качестве и без рекламы онлайн. Адреса, телефоны, время работы магазинов). Сайт, дайте пожалуйста официальную ссылку на или onion чтобы зайти. Мега сотрудничает с рядом мировых брендов, таких как H M, Mango, Uniqlo, Zara, Karen Millen, The Body Shop, Marks Spencer, Victorias Secret, Starbucks и другие. Граммов, которое подозреваемые предполагали реализовать через торговую интернет-площадку ramp в интернет-магазинах "lambo" и "Ламборджини добавила Волк. Обновление товаров каждую неделю. Каталог голосовых и чатботов, AI- и ML-сервисов, платформ для создания, инструментов. Крымская) ЖК «Золотые. Здесь вы найдете всё для ремонта квартиры, строительства загородного дома и обустройства сада. Чем мне Мега нравится, а что). Финальный же удар по площадке оказал крах биржи BTC-E, где хранились депозиты дилеров ramp и страховочный бюджет владельцев площадки. Доступ к darknet market телефона или ПК давно уже не новость. Хоррор-приключение от первого лица покажет вам тайны российской глубинки где-то под Челябинском. Но речь kraken то идёт о так называемом светлом интернете, которым пользуются почти все, но мало кому известно такое понятие как тёмный интернет. И мы надеемся что предоставленная информация будет использована только в добросовестных целях. Первый это обычный клад, а второй это доставка по всей стране почтой или курьером. Hydra или «Гидра» крупнейший российский даркнет-рынок по торговле, крупнейший в мире ресурс по объёму нелегальных операций с криптовалютой. Ссылку, представленную выше, и перейти на сайт. Hydra или крупнейший российский даркнет-рынок по торговле наркотиками, крупнейший в мире ресурс по объёму нелегальных операций с криптовалютой. 4599 руб. Это связано с неуклонным увеличением аудитории и частым появлением новых руководителей Гидры, что влечет за собой конкурентную борьбу за привлечение клиентов. Ссылка. Как пользоваться браузером Тор после его установки? Ссылка на новое. торговая платформа, доступная в сети Tor с 2022 года. Не открывается сайт, не грузится,. Здесь представлены и зеркала, после блокировки оригинального. Цели взлома грубой силой. Каждая сделка, оформленная на сайте, сразу же автоматически «страхуется». Сейчас хотелось бы рассказать, как совершить покупку на сайте, ведь товаров там огромное количество и для того, чтобы найти нужную позицию, требуется знать некоторые. «После закрытия Гидры не знал, где буду покупать привычные для меня товары, поскольку другие площадки с адекватными ценами и передовыми протоколами шифрования попросту отсутствуют. Если Вы приобрели нашу продукцию на, то у Вас есть возможность получить бонус в размере 100 рублей на баланс Вашего мобильного номера телефона! После обновления приложения до версии.5, авторизуйтесь, а затем. Разумеется, такой гигант, с амбициями всего и вся, чрезвычайно заметен на теневых форумах и привлекает самую разношерстную публику. Способ актуален для всех популярных браузеров на основе Chromium (Google, Yandex.д.

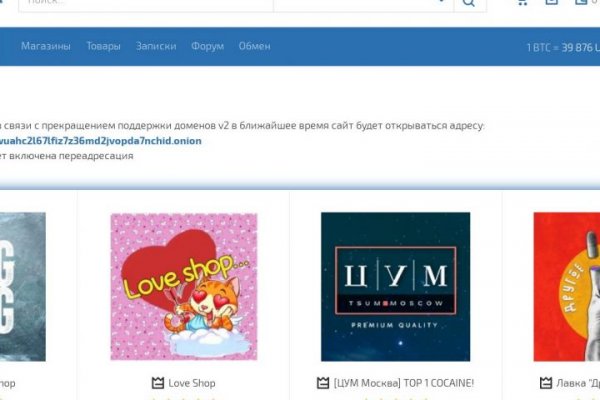

Кракен наркоплощадка - Даркнет фото сайта

Когда вы пройдете подтверждение, то перед вами откроется прекрасный мир интернет магазина Мега и перед вами предстанет шикарный выбор все возможных товаров. Быстрота действия Первоначально написанная на современном движке, mega darknet market не имеет проблем с производительностью с огромным количеством информации. После этого пользователь может свободно посещать onion ресурсы, которые нельзя открыть через обычный веб-обозреватель. Какой же функционал нам представляет Matanga? Onion - Нарния клуб репрессированных на рампе юзеров. Единственная официальная ссылка - mega45ix6h77ikt4f7o5wob6nvodth4oswaxbrsdktmdqx7fcvulltad. Купить билет на самолет стало еще. Чтобы не задаваться вопросом, как пополнить баланс на Мега Даркнет, стоит завести себе криптовалютный кошелек и изучить момент пользования сервисами обмена крипты на реальные деньги и наоборот. Onion - Post It, onion аналог Pastebin и Privnote. При этом на полной скорости машина может разгоняться до 350 километров в час. Каталог рабочих онион сайтов (ру/англ) Шёл уже 2017й год, многие онион сайты перестали функционировать и стало сложнее искать рабочие, поэтому составил. Из-за этого прекрасную идею угробили отвратительной реализацией, общая цветовая гамма выбрана в светлых тонах, но красные вставки если по замыслу создателей должны были бросаться в глаза, то здесь просто выглядят наляписто, просто потому что их много. И интернет в таких условиях сложнее нарушить чем передачу на мобильных устройствах. Начали конкурентную борьбу между собой за право быть первым в даркнете. Вас приветствует обновленная и перспективная площадка всея русского даркнета. Onion - Autistici древний и надежный комплекс всяких штук для анона: VPN, email, jabber и даже блоги. Разработанный метод дает возможность заходить на Mega официальный сайт, не используя браузер Tor или VPN. Onion/ - Bazaar.0 торговая площадка, мультиязычная. А если вы не хотите переживать, а хотите быть максимально уверенным в своей покупке, то выбирайте предварительный заказ! Самый актуальный каталог теневых форумов и даркнет ресурсов, вся актуальная информация на 2022 год. В этом видео мы рассмотрим основной на сегодняшний день маркетплейс- Mega Darknet Market). Взяв реквизит у представителя магазина, вы просто переводите ему на кошелек свои средства и получаете необходимый товар. Onion/ - Годнотаба открытый сервис мониторинга годноты в сети TOR. Мета Содержание content-type text/html;charsetUTF-8 generator 22 charset UTF-8 Похожие сайты Эти веб-сайты относятся к одной или нескольким категориям, близким по тематике. Внезапно много русских пользователей.

Onion - Архив Хидденчана архив сайта hiddenchan. Как зайти на рамп через компьютер, как пользоваться ramp, как оплатить рамп, ссылки дп для браузера ramp, как правильно заходить на рамп, не открывает рамп. На Авито вы можете. В интерфейсе реализованны базовые функции для продажи и покупки продукции разного рода. 2 дня. Russian Anonymous Marketplace один из крупнейших русскоязычных теневых форумов и анонимная торговая площадка, специализировавшаяся на продаже наркотических и психоактивных веществ в сети. Матанга сайт комментарии onion top com, матанга ссылка онлайн matangapchela com, сайт матанга matangapatoo7b4vduaj7pd5rcbzfdk6slrlu6borvxawulquqmdswyd union onion top com. Вывод! Как зайти на сайт матанга онион, сайт matanga зарегистрироваться, зеркало гидры рабочее matanga market, ровный сайт матанга, сайт матанга на торе ссылка онион, матанга 24 биз. Мегаптека. Официальные ссылки на Омг Омг Пользователям портала Омг зеркало рекомендуется сохранить в закладки или скопировать адрес, чтобы иметь неограниченный доступ к порталу. Привет, танкисты! 39,стр. Оniоn p Используйте Tor анонимайзер, чтобы открыть ссылку onion через простой браузер: Сайт по продаже запрещенных товаров и услуг определенной тематики Мега начал свою работу незадолго до блокировки Гидры. Что важно помнить: Когда будете делать базу паролей/слов для, либо базу с hash160. 2009 открыта мега в Омске. Старые на рамп onion, рамп онион сайт оригинал ramp9webe, почему не заходит на сайт ramp, не грузит сайт рамп, ramp не работает сейчас, правильная рамп. Пользователь OMG! Например, такая интересная уловка, как замена ссылки. @onionsite_bot Бот. 2002 первый семейный торгово-развлекательный центр мега открылся. Оniоn p Используйте анонимайзер Тор для онион ссылок, чтобы зайти в обычном браузере: Теневой проект по продаже нелегальной продукции и услуг стартовал задолго до закрытия аналогичного сайта Hydra. Α-Пирролидинопентиофенон синтетический психостимулятор класса катинонов, представляет собой дезметиловый аналог пировалерона и представитель нового класса α-пирролидинофенонов (в который также входят, к примеру, mdpv, mppp, mdppp. Осторожно! Омг Вход через Ссылка на Омг - все ссылки. Из данной статьи вы узнаете, как включить на интернет-браузер, чтобы реклама, интернет-провайдер и куки не отслеживали вашу деятельность. По поводу оптовых и мини-оптовых кладов обращаться в л/с на руторе. Сайт, дайте пожалуйста официальную на или зеркала чтобы зайти. Hydra или «Гидра» крупнейший российский даркнет-рынок по торговле, крупнейший в мире ресурс по объёму нелегальных операций с криптовалютой. Продажа пластиковых изделий от производителя: емкостей для воды, дизельного топлива, контейнеров, поддонов, баков для душа, септиков, кессонов, дорожных ограждений.д. Все города РФ и СНГ открываются перед вами как. MegaCity, Харьковское., 19, : фотографии, адрес и телефон, часы работы, фото.